Kurumsal ağlara yönelik modern siber saldırılar artık yalnızca zararlı yazılım çalıştırmakla sınırlı değil. Saldırganlar çoğu zaman sisteme ilk erişimi sağladıktan sonra meşru kullanıcı hesaplarını kullanarak ağ içinde yatay hareket (lateral movement) gerçekleştirir. Bu durum klasik antivirüs ve imza tabanlı güvenlik çözümlerinin tespit etmekte zorlandığı bir tehdit modelini ortaya çıkarır.

Windows tabanlı kurumsal yapılarda bu hareketlerin merkezi noktası ise Active Directory (AD) altyapısıdır. Active Directory üzerinde gerçekleşen oturum açma (logon) olayları doğru analiz edildiğinde bir saldırının izlerini çok erken aşamada yakalamak mümkündür.

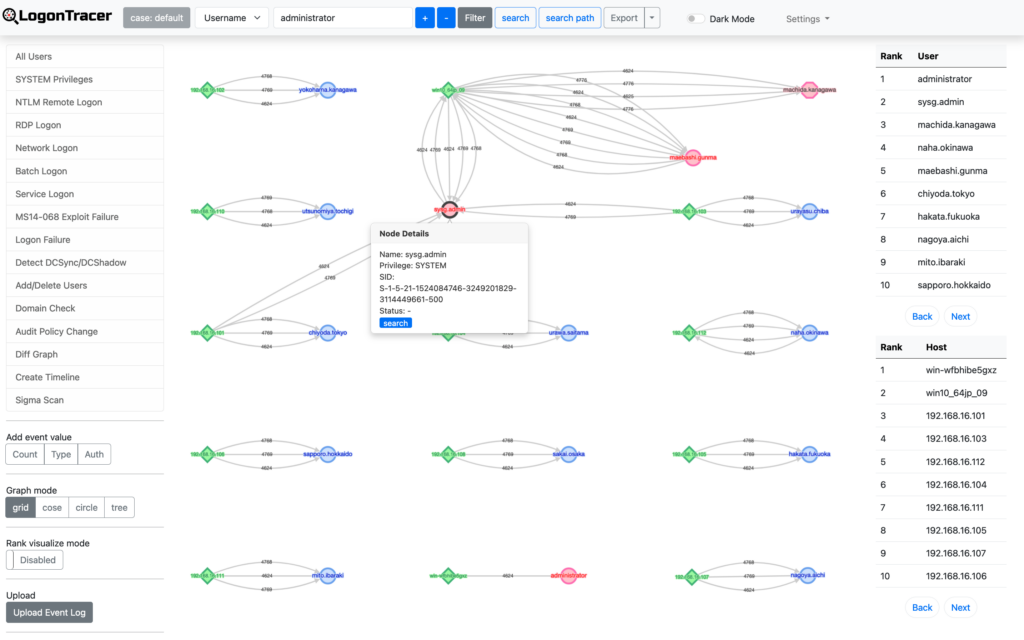

İşte bu noktada LogonTracer olay kayıtlarını görselleştirerek ve istatistiksel yöntemlerle analiz ederek güvenlik ekiplerine güçlü bir bakış açısı sunar.

LogonTracer Nedir ve Neden Önemlidir?

LogonTracer, Windows Active Directory ortamında oluşan oturum açma event loglarını incelemek için geliştirilmiş açık kaynaklı bir analiz aracıdır.

Aracın temel yaklaşımı log verilerini yalnızca metin olarak incelemek yerine, bunları graf yapısına dönüştürerek ilişkisel bir görünüm sağlamaktır.

Bu sayede:

- Hangi kullanıcı hesabı hangi host üzerinden giriş yapmış?

- Başarısız giriş denemeleri hangi IP’den geliyor?

- Yetkili hesaplar hangi makinelerde aktif?

- Aynı host birden fazla hesaba deneme yapıyor mu?

gibi sorulara görsel ve anlaşılır cevaplar üretilebilir.

Geleneksel log analizinde yüz binlerce satır arasından ilişki kurmak oldukça zordur. LogonTracer ise bu ilişkileri grafiksel olarak ortaya koyarak güvenlik analistinin işini önemli ölçüde kolaylaştırır.

LogonTracer’da Desteklenen Kritik Event ID’ler

LogonTracer, Windows güvenlik loglarında yer alan ve kimlik doğrulama süreçleriyle doğrudan ilişkili olan önemli Event ID’leri analiz eder:

- 4624 – Successful Logon

Başarılı oturum açma olaylarını gösterir. - 4625 – Logon Failure

Başarısız giriş denemelerini ortaya çıkarır. Özellikle brute-force saldırılarının tespitinde kritik rol oynar. - 4768 – Kerberos Authentication (TGT Request)

Kerberos Ticket Granting Ticket (TGT) talebini temsil eder. - 4769 – Kerberos Service Ticket (ST Request)

Servis bileti taleplerini gösterir. Lateral movement analizinde önemlidir. - 4776 – NTLM Authentication

NTLM tabanlı kimlik doğrulama işlemlerini kayıt altına alır. - 4672 – Assign Special Privileges

Özel yetkilerin atandığını gösterir. Genellikle yönetici hakları ile ilişkilidir.

Bu event’lerin birlikte analizi bir saldırganın ağ içinde nasıl ilerlediğini adım adım ortaya çıkarabilir.

Grafik Tabanlı Görselleştirme ile Logon İlişkileri Görmek

LogonTracer’ın en güçlü yönlerinden biri veriyi graf veritabanı mantığıyla işlemesidir. Kullanıcı hesapları ve host’lar birer düğüm (node) olarak temsil edilir; aralarındaki oturum açma ilişkileri ise kenar (edge) şeklinde gösterilir.

Bu yapı sayesinde:

- Aynı host’un çok sayıda hesaba başarısız deneme yaptığı durumlar hızla fark edilir.

- Bir kullanıcı hesabının alışılmadık bir makineden giriş yaptığı görülebilir.

- Kritik hesapların ağ üzerindeki merkezi konumu analiz edilebilir.

- Şüpheli aktiviteler görsel olarak kümelenme şeklinde ortaya çıkar.

Bu yaklaşım özellikle büyük ve karmaşık ağlarda analiz süresini ciddi şekilde kısaltır.

Gelişmiş Analitik Yöntemler

LogonTracer yalnızca görselleştirme aracı değildir arka planda çeşitli analitik teknikler kullanır.

PageRank Analizi

Google’ın web sayfalarını derecelendirmek için kullandığı PageRank algoritması, LogonTracer’da hesap ve host’ların ağ içindeki önemini belirlemek için kullanılır.

Bu sayede:

- En merkezi ve etkili düğümler

- Olağandışı derecede bağlantıya sahip host’lar

- Kritik rol oynayan kullanıcı hesapları tespit edilebilir.

Hidden Markov Model (HMM)

Hidden Markov Model zaman içindeki davranış kalıplarını analiz etmek için kullanılan istatistiksel bir yöntemdir. LogonTracer bu modeli kullanarak:

- Normal kullanıcı davranışını

- Beklenmeyen oturum açma desenlerini

- Davranışsal sapmaları ayırt etmeye yardımcı olur.

Bu yaklaşım özellikle kimlik bilgisi ele geçirilmiş hesapların tespitinde etkilidir.

ChangeFinder

ChangeFinder algoritması, zaman serisi verilerindeki ani değişimleri tespit eder. Örneğin:

- Bir kullanıcı hesabında aniden artan başarısız giriş denemeleri

- Olağan dışı saatlerde gerçekleşen yoğun kimlik doğrulama işlemleri gibi durumlar sistem tarafından işaretlenebilir.

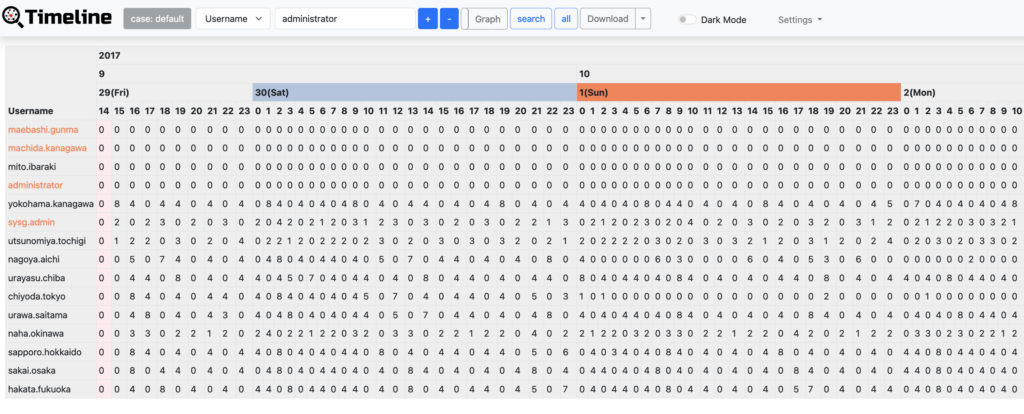

Kronolojik Analiz ve Timeline Görünümü

Olayların zaman çizelgesi üzerinde gösterilmesi saldırı senaryosunun bütününü anlamayı sağlar.

Örneğin bir senaryoda:

- Önce başarısız giriş denemeleri görülür.

- Ardından bir hesapta başarılı oturum açma gerçekleşir.

- Sonrasında aynı hesap farklı makinelerde yetkili erişim sağlar.

- En sonunda özel yetki ataması (Event ID 4672) oluşur.

Bu zincir görsel timeline üzerinde net bir şekilde takip edilebilir.

Teknik Mimari

LogonTracer modern ve esnek bir teknoloji yığını üzerine inşa edilmiştir;

- Python 3 – Ana uygulama dili

- Neo4j – Graf veritabanı

- Neo4j JavaScript Driver – Neo4j ile iletişim

- Cytoscape – Ağ grafiği görselleştirme

- Flask – Web arayüzü için mikro framework

Neo4j’in graf yapısı sayesinde ilişkisel analiz yüksek performansla yapılabilir. Flask tabanlı web arayüzü ise kullanıcı dostu bir deneyim sunar.

Kurulum ve Kullanım

LogonTracer farklı şekillerde kullanılabilir;

- Manuel kurulum (Linux yada MAC işletim sistemine)

- Docker ile hızlı ve izole ortamda çalıştırma

Docker desteği sayesinde güvenlik ekipleri aracı hızlıca test ortamına alabilir ve mevcut AD loglarını analiz etmeye başlayabilir.

LogonTracer, Windows Active Directory loglarını sadece listeleyen bir araç değil, onları anlamlandıran, ilişkilendiren ve analiz eden bir güvenlik çözümüdür.

Özellikle:

- Lateral movement tespiti

- Brute-force saldırılarının analizi

- Yetki yükseltme girişimlerinin belirlenmesi

- Ele geçirilmiş hesapların tespiti gibi senaryolarda güçlü bir analiz kabiliyeti sunar.

![[TR] LogonTracker (JPCERTCC) ile Active Directory Ortamlarında Kötü Amaçlı Oturumların Derinlemesine Analizi](https://kadirkozan.com/wp-content/uploads/2026/02/Microsoft_Active_Directory.webp)

![[EN] Resolving CMMVC8478E & CMMVC8480E (Volume Deletion) Errors in IBM FlashSystem and IBM SVS](https://kadirkozan.com/wp-content/uploads/2026/02/ibm-storage-logo-150x150.png)

![[TR] Pulse ile Proxmox, Docker ve Kubernetes için Gerçek Zamanlı İzleme Aracı](https://kadirkozan.com/wp-content/uploads/2026/02/mon-observ-150x150.png)